Seguridad

- 01 Productos y entidades jurídicas cubiertos

- 02 Cumplimiento de la privacidad y la seguridad

- 03 Cumplimiento de las normas de seguridad

- 04 Plataforma y tecnología

- 05 Requisitos de solicitud

- 06 Proceso de desarrollo

- 07 Seguridad

- 08 Gestión de identidades y accesos

- 09 Disponibilidad y copias de seguridad

Productos y entidades jurídicas cubiertos

Esta página describe el desarrollo, mantenimiento y otros procesos/actividades (internos) relevantes llevados a cabo por LOGEX y (o a través de) sus entidades legales asociadas, relacionados con la provisión de las soluciones LOGEX (SaaS) Financial Analytics de forma segura.

Colectivamente denominadas "LOGEX", las siguientes entidades legales están cubiertas:

- LOGEX BV (Países Bajos)

- LOGEX Healthcare Analytics Ltd (Reino Unido)

- LOGEX Healthcare Analytics AB (Suecia)

- LOGEX Oy (Finlandia)

- LOGEX Solution Center s.r.o. (República Checa)

Contenido de apoyo

Cumplimiento de la privacidad y la seguridad

Privacidad y GDPR

Como organización de análisis de datos, LOGEX actúa como procesador de datos para realizar análisis de datos en nombre de sus clientes. Por lo tanto, LOGEX realiza sus actividades únicamente sobre la base legal descrita en el artículo 6 (1) (b) del GDPR ("Ejecución de un contrato"). LOGEX solo trabaja con datos exportados de los sistemas de los clientes y no se integra con los sistemas de los clientes, ni modifica los datos dentro de esos sistemas. Esto significa que los datos dentro de los sistemas de los clientes permanecen inalterados y son el (único) punto de verdad.

Dada la naturaleza del negocio de LOGEX, LOGEX no sólo procesa datos personales, sino también, tal como se define en el GDPR, "categorías especiales" de datos personales, siendo la información relativa a la salud de las personas. Solo los empleados autorizados de LOGEX y los usuarios de nuestros clientes tendrán acceso a estos datos.

LOGEX ha nombrado a un Oficial de Privacidad para supervisar el cumplimiento de nuestra empresa con GDPR y otras regulaciones de privacidad relevantes. El Oficial de Privacidad trabaja en estrecha colaboración con nuestros Oficiales de Protección de Datos (DPO) para establecer estructuras de gobierno de privacidad en línea con las regulaciones y requisitos internacionales y locales de protección de datos.

Cualquier consulta sobre el tratamiento de datos personales puede dirigirse a nuestros RPD, cuyos datos pueden encontrarse en las correspondientes páginas web locales de LOGEX.

Cumplimiento de las normas de seguridad

Clientes de todo el mundo exigen a LOGEX que cumpla los requisitos de seguridad tanto internacionales como nacionales, cuando proceda. Para satisfacer estas necesidades, LOGEX cuenta con las siguientes certificaciones y acreditaciones de seguridad activas:

Todas las certificaciones mencionadas contienen una auditoría anual (externa) y/o un requisito de recertificación anual.

Plataforma y tecnología

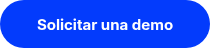

LOGEX ofrece análisis sanitarios en línea como software como servicio (SaaS), lo que significa que toda la aplicación LOGEX se ejecuta en línea, a diferencia de lo que ocurría en el pasado, cuando se requería una instalación local o del lado del cliente. Tanto los datos de nuestros clientes como la lógica de cálculo se despliegan en nuestra infraestructura en la nube. Los usuarios de nuestros clientes pueden acceder a la aplicación en cualquier ordenador con un navegador web (las especificaciones se describen más adelante).

Una plataforma SaaS nos permite escalar nuestros productos sin aumentar (linealmente) los recursos de apoyo, y nos permite garantizar que todos los clientes se benefician de tener acceso a las últimas funciones y de recibir sin demora importantes actualizaciones de mantenimiento y seguridad.

Alojamiento e infraestructura

Empleamos una arquitectura denominada "agnóstica de la nube", lo que significa que nuestra tecnología se construye con una dependencia mínima de nuestros proveedores de la nube, eliminando así cualquier riesgo potencial de dependencia de un proveedor. Este enfoque nos permite migrar rápidamente nuestros productos de un proveedor de nube a otro, para garantizar la continuidad de nuestro negocio si alguna vez estuviera en riesgo. Como se indica en el capítulo siguiente, los productos de LOGEX están alojados en diferentes proveedores de nube en diferentes países, tanto en socios internacionales como locales. Hacemos uso de diferentes proveedores de nube con el fin de respetar las regulaciones locales de privacidad, los requisitos de residencia de datos y el sentimiento local. En la medida de lo posible, utilizamos soluciones probadas suministradas por proveedores en aras de la eficacia operativa y la seguridad.

Residencia de datos

LOGEX almacena los datos de los clientes a nivel nacional. Por lo tanto, los datos se almacenan en los siguientes centros de datos:

Países Bajos

Microsoft Azure EU-WEST

Reino Unido

Microsoft Azure UK-SOUTH

Suecia

Proveedor de alojamiento local (Elastx)

Finlandia

Proveedor de alojamiento local (Telia)

LOGEX requiere que sus socios de infraestructura tengan la certificación ISO 27001 y/o hagan uso de centros de datos con certificación ISO 27001, para garantizar una garantía de seguridad continua en todos los elementos clave de la cadena de suministro de LOGEX. Además de garantizar que los datos se almacenan en centros de datos bien protegidos, desde una perspectiva lógica nos aseguramos de que los datos nunca salgan de los centros de datos como parte de las operaciones de LOGEX: Los empleados de LOGEX sólo tienen acceso a los datos a través de una conexión segura de Escritorio Remoto al centro de datos.

Segmentación de redes

Nuestros entornos de red están lógica y/o físicamente separados, para garantizar que solo tienen acceso a determinados datos o servicios aquellos que lo necesitan. Piense en las redes de invitados frente a las redes autorizadas de la empresa en nuestras oficinas, los servicios empresariales alojados como O365 frente a las aplicaciones de cara al cliente alojadas en LOGEX, y la separación de los entornos de desarrollo/prueba/aceptación/producción para las aplicaciones LOGEX. Al segmentar las redes en función de los activos de datos relevantes y controlar el acceso a esos entornos, nos aseguramos de que la información confidencial siga siendo confidencial.

Requisitos de solicitud

Las aplicaciones LOGEX son accesibles desde cualquier navegador moderno (Chrome y Microsoft Edge son los preferidos, el soporte de Firefox es best-effort) a través de HTTPS (no se requiere VPN). En cuanto a las especificaciones del PC, se recomiendan 8 GB de RAM y 20 Mbit de velocidad de Internet, junto con Windows 10 u 11 de 64 bits.

Las aplicaciones LOGEX funcionan como las denominadas aplicaciones de "página única", en las que los datos se cargan de forma incremental en el navegador, creando así una experiencia de usuario receptiva. La velocidad de conexión a la red y las especificaciones de memoria influirán en la rapidez con la que se cargan los datos en el navegador, ya que es probable que haya que cargar una cantidad considerable de datos.

Las aplicaciones LOGEX están diseñadas para su uso en portátiles/PC. No se recomienda su uso en tabletas y dispositivos móviles, ya que las aplicaciones LOGEX no están diseñadas para la interacción táctil.

Proceso de desarrollo

LOGEX ha adoptado la metodología DevOps para desarrollar y operar sus aplicaciones.

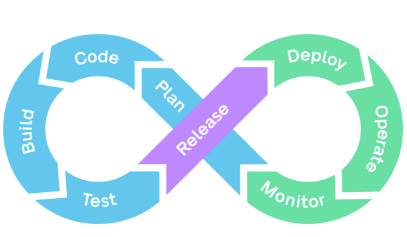

Dado que los productos LOGEX a menudo se ofrecen/alojan en múltiples países, desarrollamos nuestras aplicaciones bajo la filosofía de "desarrollo centralizado, despliegue local". Nuestro equipo de desarrollo de software en constante crecimiento se encuentra en nuestro Centro de Soluciones en Brno, República Checa, compuesto por - entre otros - desarrolladores backend, desarrolladores de bases de datos, desarrolladores frontend, diseñadores UX/UI, analistas de sistemas, scrum masters y especialistas en automatización de pruebas.

El software LOGEX se desarrolla de acuerdo con un ciclo de vida de desarrollo de software (SDLC), lo que significa que los requisitos y las mejores prácticas se aplican a las diversas etapas por las que evoluciona el software a lo largo de su vida, salvaguardado por puertas de calidad en todas partes. Todos los cambios, nuevas funciones, mejoras o correcciones se definen y crean mediante nuestra aplicación de la metodología Scrum, en la que los ciclos de sprints duran 2 semanas.

Tras el desarrollo, las aplicaciones se despliegan en sus respectivas infraestructuras locales con fines de prueba (de aceptación) y, en última instancia, de puesta en producción.

Gestión de cambios

Los cambios de cualquier tipo en las aplicaciones e infraestructura de LOGEX se gestionan y registran a través de una plataforma central de documentación y tickets (Atlassian). Junto con la posibilidad de revisar y aprobar los cambios (en el código) antes de integrarlos en la producción, la plataforma nos permite gestionar los cambios de forma transparente y trazable.

Seguridad

Sistema de Gestión de la Seguridad de la Información (SGSI)

LOGEX ha diseñado e implementado un SGSI, que es el conjunto de responsabilidades, objetivos, políticas y controles de seguridad tecnológicos y de procedimiento para gestionar eficazmente los riesgos de seguridad de la información en nuestra organización. Nuestro SGSI se gestiona de forma centralizada y cubre todas las entidades legales anteriormente referenciadas. Nuestro SGSI está diseñado, implantado, certificado y auditado anualmente de acuerdo con las normas ISO 27001 y NEN 7510.

Pruebas de Seguridad (Escaneo de Código, Escaneo de Vulnerabilidad y Pruebas de Penetración)

Las aplicaciones y la infraestructura de LOGEX se someten a pruebas de penetración externas al menos una vez al año. Además de las actividades de pruebas de seguridad externas, LOGEX emplea una estrategia de pruebas de seguridad que cubre todo el ciclo de vida de desarrollo de software. Periódicamente comprobamos internamente las vulnerabilidades (conocidas) y los puntos débiles del software mediante el uso de herramientas de análisis estático del código, análisis de composición del software y exploración de vulnerabilidades desarrolladas por terceros o por la comunidad. La integración de estas actividades de comprobación en nuestro proceso de desarrollo nos permite

- identificar y eliminar los puntos débiles del software introducidos por errores de codificación en el momento de codificar el software de desarrollo propio

- identificar y eliminar vulnerabilidades conocidas introducidas por componentes de software de terceros/de código abierto que se integran en las aplicaciones/infraestructura de LOGEX

- identificar y eliminar vulnerabilidades en sistemas de producción

Respuesta a incidentes de seguridad

Los incidentes de seguridad se consideran una oportunidad para aprender y mejorar nuestra forma de trabajar. Por lo tanto, LOGEX anima a los empleados a informar siempre de los incidentes, independientemente del tamaño del incidente, si un empleado causó o fue testigo de un incidente, e independientemente de si una vulnerabilidad ha dado lugar a un daño real o no. Los empleados de LOGEX entienden que todos tienen una responsabilidad individual para proteger la seguridad de la organización, y la notificación de incidentes (potenciales) es un elemento clave de esta responsabilidad.

En caso de incidente de seguridad y/o violación de datos, se sigue un Procedimiento de Respuesta a Incidentes para gestionar y resolver el incidente.

Los informes de incidentes y su seguimiento se registran de forma centralizada con fines de prueba, trazabilidad y auditoría.

El Procedimiento incluye los siguientes pasos

- Identificación y clasificación del incidente

- Control de daños e investigación del incidente

- Remediación y recuperación

- Comunicación (oportuna) a las partes afectadas, en caso necesario

- Elaboración de informes y evaluación, incluido el análisis de la causa raíz

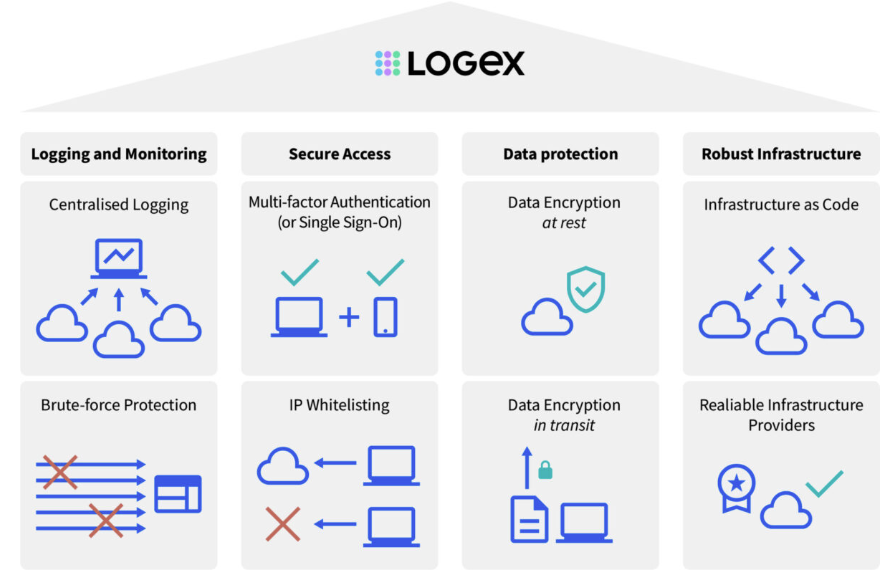

Cifrado

- La comunicación con los productos LOGEX está encriptada en tránsito utilizando TLS v1.2 y cifrados fuertes.

- Los datos proporcionados a los productos LOGEX se cifran en reposo mediante cifrado de disco en el centro de datos, utilizando AES-256.

- Además, las contraseñas, que se gestionan a través de una plataforma de identificación gestionada (Auth0), se cifran con el algoritmo bcrypt para hash y salar de forma segura las contraseñas.

Registro y supervisión centralizados

LOGEX registra de forma centralizada los eventos que tienen lugar en los diferentes entornos/infraestructuras donde se despliegan los productos LOGEX. Eventos tales como las acciones de gestión de usuarios (creación, modificación, eliminación de usuarios), los intentos de autenticación y las acciones de los usuarios dentro de los sistemas son capturados y monitoreados en busca de anomalías e indicadores potenciales de compromiso.

Gestión de identidades y accesos

Autenticación de usuario (incl. fuerza bruta y protección IP-throttling)

Siempre que sea posible, LOGEX anima a los clientes a utilizar su propio proveedor de identidad (por ejemplo, Open ID Connect o SAML) como medio de autenticación del usuario cliente. También promovemos el uso de Single Sign-On (SSO), para que los usuarios puedan iniciar sesión sin problemas en las aplicaciones LOGEX.

Si el proveedor de identidad de un cliente no puede ser integrado, LOGEX emitirá cuentas de usuario dedicadas para los usuarios del cliente, que consisten en un nombre de usuario (normalmente la dirección de correo electrónico del trabajo del usuario) y una contraseña. Las contraseñas están sujetas a requisitos de longitud y complejidad para garantizar que son lo suficientemente seguras. Los usuarios deberán utilizar la autenticación multifactor (MFA) al iniciar sesión en la aplicación LOGEX, lo que significa que, además del nombre de usuario y la contraseña, se requiere un segundo factor de autenticación (por ejemplo, a través de la aplicación Microsoft Authenticator).

La plataforma de identificación gestionada (Auth0) utilizada por las aplicaciones LOGEX ofrece formas adicionales de protección de la cuenta, incluyendo la protección de fuerza bruta - que limita la cantidad de contraseñas defectuosas que se pueden introducir secuencialmente - y la protección contra el estrangulamiento de IP sospechosas - que dará lugar al bloqueo de direcciones IP específicas que realizan rápidamente un gran número de intentos de inicio de sesión.

Autorización de usuarios

Utilizamos el denominado modelo de autorización de control de acceso basado en funciones (RBAC), en el que se asignan permisos a (grupos de) usuarios para acceder a los recursos en función de su función en la organización. Esto se aplica tanto a los usuarios internos de LOGEX como a los usuarios clientes. Para garantizar que dichos permisos se distribuyen y gestionan correctamente, realizamos revisiones periódicas de dichos grupos RBAC y ajustamos los permisos cuando es necesario. Del mismo modo, solicitamos periódicamente a los clientes que revisen su base de usuarios para que los permisos de la base de usuarios del cliente sigan siendo precisos.

Disponibilidad y copias de seguridad

Disponibilidad

LOGEX dispone de mecanismos de recuperación no sólo para restaurar los datos, sino también para reconstruir toda su infraestructura. Hemos creado toda nuestra infraestructura como código, lo que nos permite estandarizar los despliegues de infraestructura en diferentes ubicaciones y proveedores de nube, y por lo tanto nos permite escalar nuestras soluciones SaaS en todos los países. Seguir este paradigma de infraestructura como código también nos permite volver a desplegar nuestras soluciones rápidamente en un centro de datos diferente en caso de recuperación tras un desastre. Nuestros objetivos de punto de recuperación y tiempo de recuperación pretenden que la interrupción de la disponibilidad de nuestras soluciones sea mínima.

Copias de seguridad

Para garantizar la continuidad de nuestra actividad y la de nuestros clientes, hemos implantado un programa completo de copias de seguridad: cada semana se crean copias de seguridad completas de las bases de datos de las aplicaciones, copias de seguridad diferenciales diarias y copias de seguridad de los registros de transacciones cada 15 minutos. Las copias de seguridad tienen un periodo de conservación de 4 semanas. Independientemente del proveedor de servicios en la nube, exigimos que las copias de seguridad se almacenen cifradas (con AES-256).